Was ist eine Firewall?

Bei einer Firewall handelt es sich um ein Programm, welches Ihren Computer vor unerlaubten Zugriffen schützt. Durch die Aktivierung einer Firewall ist es keinem anderen Benutzer möglich, die Daten auf Ihrem Computer zu verändern, zu kopieren oder zu löschen. Hinzu schützt eine Firewall vor schädlichen Programmen, sogenannter Malware, die auf Ihren Computer gebracht werden könnte.

„Firewall“ ist ein englischer Begriff und bedeutet übersetzt so viel wie „Brandmauer“.

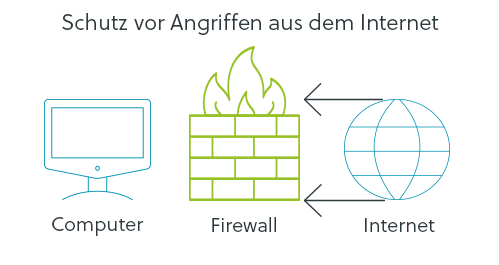

Eine Firewall ist zuständig für die Überwachung des Datenaustauschs zwischen dem internen, vertrauenswürdigen und dem äußeren, nicht vertrauenswürdigen Netzwerks wie dem Internet. Kurz gesagt: Eine Firewall ist eine Netzwerksicherheitsvorrichtung für die Überwachung eingehenden und ausgehenden Netzwerkverkehrs.

Funktionsweise

Bei einer Firewall handelt es sich nicht um ein Teil des Netzes, sondern um eine logische Komponente, die ein privates Netzwerk vor einem öffentlichen schützt. Dabei überprüft sie alle Zugriffe auf das interne Netzwerk und filtert dabei nach erlaubten und nicht erlaubten Zugriffen.

Eine Firewall arbeitet mit einem Router-Programm, mit dem jedes einzelne Datenpaket untersucht wird, ob und an welches Ziel es weitergeleitet werden kann. Firewalls verfügen über einen Proxy-Server oder arbeiten mit einem zusammen, welcher die Anforderungen des Nutzers sendet. Damit eine sicherer Datenverkehr herrscht, analysiert die Firewall Ziel- und Absenderadressen, Ports und Protokolle. Zudem bestimmen definierte Regeln, welche Netzwerkpakete die Firewall passieren dürfen. Die wichtigen Bestandteile sind dabei Paketfilter, Port- und Protokollfilter, Network Address Translation (NAT) und Stateful Inspection sowie die Protokollierung von abgewiesenen Datenpaketen.

Der Nutzer kann in einer Heimnetzwerk-Liste IP-Adressen von vertrauenswürdigen Computern, z.B. aus dem eigenen Netzwerk, eintragen. Anhand dieser Liste bzw. Regeln selektiert die Firewall zwischen vertrauenswürdigen und nicht vertrauenswürdigen Usern und kann den Zugriff entweder genehmigen oder nicht. Für die effektive Arbeitsweise einer Firewall ist es notwendig, dass der gesamte Datenverkehr zwischen dem privaten Netz und dem Internet über die Firewall laufen.

Es gibt darüber hinaus weitere Prüfverfahren. Eines der einfachen Verfahren ist die Überprüfung, ob eine Anforderung von einer bereits identifizierten Domain und IP-Adresse stammt. Externe mobile Nutzer können mithilfe von Anmeldeverfahren und einer Authentifizierung per Zertifikat durch die Firewall hindurch auf das geschützte Netzwerk zugreifen.

Die Firewall muss zudem selbst gegen Eindringlinge und Malware geschützt sein, da sonst Angreifer mit einem Programm die Firewall ausschalten oder umgehen können. Wenn dies nicht gegeben ist, ist eine Firewall hinfällig und bietet keinen richtigen Schutz. Sofern eine Firewall einen Versuch eines unerlaubten Zugriff feststellt, warnt Sie den Anwender meistens davor.

Portfreigabe und Sicherheit

Für die Sicherheit ihres PCs ist es wichtig, dass Ports geschlossen und abgesichert sind. Hacker können nämlich über offene Ports auf Ihren Computer zugreifen oder einen Trojaner-Virus über diese offenen Ports steuern. Es ist wichtig, ihre Ports zu testen und gegebenenfalls abzusichern oder ganz zu schließen.

Sie können Ihre Ports entweder online oder mit einer Software testen. Die einfache Variante ist dabei die des Online-Port-Scans. Diese befindet sich innerhalb des Netzes und testet, ob ein Port am Rechner offen ist. Auf diesem Weg können Trojaner blockiert, jedoch nicht die Portfreigabe überprüft werden. Eine Alternative ist die Portprüfung mithilfe von Online-Diensten. Im Internet finden sich einige Port-Test-Webseiten, mit der Sie Ihre Portweiterleitungen testen können. Hierbei werden Standard-Ports gescannt und Ihnen direkt ausgewertet angezeigt.

Für manche Anwendungen, wie beispielsweise das Aufrufen von Webseiten, Empfangen von E-Mails oder Telefonieren via IP-Telefonie, müssen einige Ports jedoch offen bleiben. In diesem Fall finden sich aber auch Softwares, die diese offenen Ports berücksichtigen und dabei gleichzeitig den Schutz und die Sicherheit Ihres PCs sicherstellen.

Firewall-Einstellungen bei VoIP-Telefonie

Auch für die VoIP-Telefonie ist es wichtig, dass einige Ports geöffnet werden, um eine stabile und reibungslose Telefonie zu gewährleisten.

Damit eingehende Anrufe entgegengenommen werden können und eine verbindungssichere Telefonie sichergestellt ist, ist es wichtig, dass bestimmte Ports Ihrer Firewall geöffnet werden. Zum einen betrifft das den SIP-Port 5060. Bei der VoIP-Telefonie werden nicht angefragte Datenpakete, sprich eingehende Anrufe, an das Netzwerk gesendet. Diese Datenpakete werden normalerweise abgeblockt. Damit die Telefonie stattfinden kann, muss der SIP-Port 5060 also geöffnet werden.

Das Gleiche gilt für die Zustellung der Sprachpakete. Damit diese in das Netzwerk eingehen und Sie diese am Hörer hören können, muss der RTP-Port geöffnet werden.

Arten von Firewalls

Man kann grundlegend zwischen zwei Arten von Firewalls unterscheiden, nämlich zwischen der Personal Firewall und der externen Firewall:

Bei einer Personal Firewall handelt es sich um eine softwarebasierte Firewall, die den eingehenden und ausgehenden Datenverkehr eines Computers überwacht. Alternativ wird diese auch als „Desktop Firewall“ bezeichnet. Eine Personal Firewall wird als Software auf einem Endgerät installiert und sorgt für dessen Schutz, indem sie Filterfunktionen zwischen jenem Endgerät und dem Netz ausführt.

Der Nachteil einer Personal Firewall besteht darin, dass es sich um eine angreifbare Software handelt, die meistens einfacher zu knacken ist als das komplexe Netzwerk-Betriebssystem, welches eigentlich durch die Firewall geschützt werden soll. Der Vorteil gegenüber externer Firewalls besteht darin, dass eine Personal Firewall in der Lage ist, applikationsspezifische Filter zu nutzen, um bestimmte Programme vom Datenverkehr auszuschließen.

Eine Personal Firewall eignet sich eher für den privaten Computer im Heimnetzwerk. Sie bietet alle relevanten Sicherheitsmaßnahmen, sprich Antivirus, Schutz vor fremden Zugriff und Benachrichtigung über Schadsoftware.

Anders als die Personal Firewall ist die externe Firewall ein hardwarebasiertes separates Gerät und somit weniger anfällig für Angriffe. Es handelt sich hierbei um ein spezielles Abwehrsystem, das sowohl einzelne Rechner oder auch ganze Netzwerke von Angriffen schützt.

Es besteht kein wirklicher Unterschied zwischen der Personal Firewall und der externen Firewall in Bezug auf die Funktionsweise. Beide Anwendungen unterschieden sich lediglich in deren Komponenten. Während die Personal Firewall als Software installiert wird, handelt es sich bei der externen Firewall um eine Kombination aus separatem Gerät und der darauf installierten Software.

Externe Firewalls werden ausschließlich von Unternehmen oder öffentlichen Einrichtungen genutzt. Der Grund hierfür ist der höhere Sicherheitsfaktor. Dadurch, dass die Software nicht auf dem Computer selbst läuft und so nicht einfach manipuliert werden kann, ist die Gefahr vor Hackerangriffen geringer. Sollte es doch mal zu einem Angriff kommen, fährt die Hardware Firewall das komplette System herunter und unterbricht so den Datenverkehr, bis der Nutzer einen Neustart durchführt.

Externe Firewalls sind für Privatanwender nicht notwendig und aufgrund der hohen Preise in der Regel auch nicht erschwinglich. Eine Software Firewall ist bei ordentlicher Nutzung durchaus ausreichend.

Zusammenfassend kann man sagen, dass eine Personal Firewall auf dem zu schützenden Gerät selbst arbeitet, wie beispielsweise ein Windows-Rechner, der mit einer softwarebasierten Firewall-Funktion ausgestattet ist. Bei einer externen Firewall hingegen handelt es sich um eine separate Hardware.

Beispiele für softwarebasierte Arten von Firewalls

Proxy-Firewall

Bei Proxy-Firewalls handelt es sich um eine frühe Form von Firewalls, die für bestimmte Anwendungen als Gateway von einem Netzwerk zu einem anderen dienen. Zudem können Proxy-Firewalls weitere Funktionen, wie etwa Content-Caching oder Content-Sicherheit, bereitstellen. Diese Funktionen verhindern eine direkte Verbindung von außen auf das Netzwerk. Dies kann jedoch die Ausführung bestimmter Anwendungen beeinflussen.

Stateful-Inspection-Firewall

Die heute als traditionell geltenden Stateful-Inspection-Firewalls entscheiden nach den Kriterien Status, Port und Protokoll, ob der Datenaustausch zugelassen oder blockiert wird. Bei dieser Art der Firewall werden alle Aktivitäten einer laufenden Verbindung stetig überwacht. Stateful-Inspection-Firewalls entscheiden die Zulassung nach den durch den Nutzer festgelegten Regeln und auf Basis des Kontextes. Mit Kontext sind Informationen über vorherige Verbindungen und Pakete der gleichen Verbindung gemeint.

Unified Threat Management (UTM)-Firewall

Bei einer UTM-Firewall werden die Funktionen einer Stateful-Inspection-Firewall mit einer Intrusion-Prevention und Antivirus zusammengetragen. In einer UTM-Firewall können auch weitere Dienste, wie beispielsweise Cloud-Management, enthalten und angeboten werden. UTMS sind benutzerfreundlich zu bedienen.

Next-Generation-Firewall (NGFW)

Moderne Next-Generation-Firewalls sind im Vergleich zu deren Vorgängern in der Lage, komplexere Bedrohungen, sprich fortschrittliche Malware und Angriffe über Anwendungen, abzuwehren. Gartner Inc. nennt folgende Punkte, die eine Next-Generation-Firewall leisten soll:

- Standardmäßige Firewall-Funktionen wie Stateful-Inspection

- Integrierte Intrusion-Prevention

- Anwendungserkennung und -kontrolle, mit deren Hilfe potenziell riskante Anwendungen im Netzwerk sichtbar werden und blockiert werden können

- Upgrade-Möglichkeiten zur Integration künftiger Informations-Feeds

- Techniken, die eine Reaktion auf neue Bedrohungen ermöglichen

Die meisten Unternehmen nutzen Next-Generation-Firewalls, da diese alle grundlegende relevanten Fähigkeiten beinhalten.

Warum ist eine Firewall so wichtig?

Eine Firewall regelt den Datenverkehr zwischen Ihrem Rechner und dem Internet. Heutzutage ist der Einsatz von Firewalls unverzichtbar. Durch die Nutzung einer Firewall werden Angriffe aus dem Internet abgewehrt. Zudem werden Sie über bedrohliche Zugriffe gewarnt und benachrichtigt.

Sofern Sie über keine Firewall verfügen, fällt es Hackern einfacher, sich Zugang auf Ihrem Rechner zu verschaffen. Nicht nur die Sicherheit Ihres Rechners, sondern auch die Ihrer persönlichen Daten ist dann gefährdet. Zudem besteht die Gefahr, dass der fremde Zugreifer bedrohliche Daten und Malware, wie z.B. Computerwürmer oder Trojaner, die Ihren Computer ausspionieren oder schaden können, hinterlässt.

Für den optimalen Schutz Ihres Computers empfiehlt sich der Einsatz einer Firewall in Kombination mit einem Antiviren-Programm. So kann das Computernetz vor Angriffen aus dem Internet abgewehrt und ein Virenschutz sichergestellt werden.

Schutzfunktionen einer Firewall

Eine Firewall bietet folgende Schutzfunktionen:

- Kontrolle der Zugriffe auf Internet und Netzwerk

- Absicherung des Datenverkehrs bei ein- und ausgehenden Verbindungen

- Kontrolle von Anwendungen

- Schutz der Privatsphäre

- Alarmierung bei verdächtigen Aktivitäten

Bei der Anwendung einer Firewall muss dem Nutzer bewusst sein, dass auch eine Firewall an Ihre Grenzen stoßen und nicht in jeder Situation optimalen Schutz gewährleisten kann. Aus diesem Grund ist es wichtig, trotz aller Sicherheitsvorkehrungen, mit Vorsicht im Internet zu surfen und verdächtig scheinenden Softwares nicht direkt zu vertrauen.

Guter Virenschutz dank dieses 4-Punkte-Plans:

- Software und Betriebssystem auf dem aktuellen Stand halten

- Aufmerksamer Umgang mit E-Mails und keine unbekannten Dateianhänge öffnen

- Aktuelles Antivirenprogramm verwenden

- Firewall verwenden